お疲れ様です、tnbです。

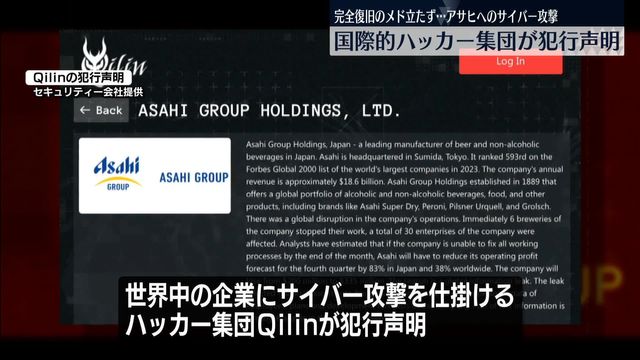

昨今、どこどこの会社がサイバー攻撃を受けたという話題をよく目にしますね。

つい最近も僕が大好きなスーパードライを発売しているアサヒグループホールディングスがランサムウェアというサイバー攻撃の一種の被害を受けており、コンビニや居酒屋で”アサヒ社の製品が品薄です”という張り紙を見るたびにとても心が痛みます。

本ブログサイト「独身酒場ブログ〜Dokushin Sakaba Blog〜」も自分が立ち上げたものではあるのですが、作った当時はノリと勢いのスピード重視で作っていたのでセキュリティ面関しては最低限対応したものの、細かい部分までの調整は行っていませんでした。

本質的にはアサヒのサーバー攻撃とは受けうる攻撃の種類が違うのですが、広い意味でサイバー攻撃対策ということで、今回は独身酒場ブログのセキュリティ強度を調べつつ、セキュリティ対策ができていない部分がもしあれば対応していこうと思います。

(※また、細かいシステム的な話を書いてもこのサイトを見る人はほとんど興味ないと思うので、超表面的なことだけ書きます。もし本職の方がこの記事を見たとしても、そういう趣旨だということで怒らないでください、、)

このサイト、セキュリティ的に何点?

攻撃前に、このサイト「独身酒場ブログ〜Dokushin Sakaba Blog〜」がセキュリティ的に強いのか弱いのかまずは確認してみたいと思います。

世の中にはwebサイトのURLを入力するだけで簡単かつ無料でwebサイトを診断してくれるサービスが存在するため、今回はその中の一つ、「observatory」という診断サイトを利用します。

結果はこちら

100点満点中20点 うーん、、、残念。。

ブログに攻撃を仕掛けてみた

さて、いよいよ独身酒場ブログに攻撃を仕掛けます。

ある意味タイトル詐欺、、かもしれませんが”攻撃”と言ってもサーバをぶっ壊して今までの記事を消し飛ばすというわけではなく、これから行うのは実際の攻撃を模した通信を独身酒場ブログあてに送りつけて、”このサイトはこんな攻撃を受けたらやられるゼ!”というレポートを作成する、ということを行います。

利用するのはこちらのソフト。

OWASP(Open Web Application Security Project)というWebアプリケーションのセキュリティ向上を目的とした国際的な非営利団体が公開しているZAPというソフトで、こちらを利用すると通信内容を解析しながらサーバの色々な弱点(脆弱性)を検出してくれます。無料で使いやすく、開発者からセキュリティ初心者まで幅広く利用されています。

やろうと思えば自分のものではない色々なサイトに対して”攻撃”を実行できてしまうため、悪用はダメゼッタイ。

攻撃できてしまうソフトが普通に世に出回っているのってだめじゃね?と思うかもしれませんが、OWASP コミュニティとしては、どうせ何もしなくても世の中に悪い奴らいっぱいいてやられるんだから、だったら皆に情報やソフトを公開してこれで各自対策できるようにしたらいんじゃね?という考えのもと、情報の公開やソフトの提供を行っているみたいです。(超意訳)

準備過程は省いて、いざ実践。

我らの独身酒場ブログに攻撃!

ナンカスゴイタクサンコウゲキシカケテル!!

通信量のグラフを見てみると、普段の100倍以上の通信が来てますね。

↓

↓

20分後

↓

↓

一通り攻撃(スキャン)が終わると、こんな感じのレポートが出力されました。

要は、こんな感じの攻撃きたらやらるかもしれないから気をつけなはれや!、というものが一覧で表示されています。幸い、リスク高のものがなかったみたいで良かったです。

とはいえ、自分もあまり見たことがないような攻撃の弱点について突きつけられて、最初ナンノコッチャ?状態ではありましたが、ご丁寧に弱点についての詳細や対策について書いてくれているリンクまで用意してくれていたため、超なんとなく「あー、こんな感じの攻撃なのか」は掴めました。

例:

https://developer.mozilla.org/en-US/docs/Web/HTTP/Guides/CSP

https://developer.mozilla.org/en-US/docs/Web/HTTP/Reference/Headers/X-Frame-Options

https://cheatsheetseries.owasp.org/cheatsheets/HTTP_Strict_Transport_Security_Cheat_Sheet.html

対策

だいたいの弱点はサーバーの設定で潰せそうだったので、設定にいろいろ追加しました。

さて、これでよし、反映うりゃ!

サイトがぶっ壊れました。

あまりに適当にセキュリティの強さキツくしすぎたせいで、本来表示してほしいものも表示してくれなくなりました。残念。。。

きちんと設定内容見直して、改めて反映、うりゃ!。

無事戻りました。

改めて、点数調べてみた

さて、設定変更してみたものの本当にセキュリティ強くなっているの?と思い、改めて「observatory」で点数確認してみました。結果はこちら。

100点満点中70点

おおお!ちゃんと点数上がってる!

一応大学なら単位は貰えそうな点数取れました。よかった。

ちなみに、残り30点分については、上記でサイトがぶっ壊れた原因の設定など、ONにしてしまうとサイトがうまく動かなくなってしまうためあえてOFFにしているものが原因です。本当はちゃーーーーーーんと調べれば動く設定を入れることができるのですが、手間がかかりすぎるのでやめました。

セキュリティと可用性はトレードオフってこういうことなんですよね。

まとめ

今回は本Webサイト「独身酒場ブログ〜Dokushin Sakaba Blog〜」に攻撃を仕掛けてみて弱点をあらわにし、できる範囲での対策をしてみました。

正直いうと、この程度の個人運営しているwebサイトが標的になったところで被害が多く出るわけでもないですし、仮にサーバーめちゃくちゃにされてもちゃんとバックアップ取ってあるので、そこまでセキュリティつよつよサイトにする必要はないのですが、自分の勉強兼ねてやってみました。(ただ単に、OWASP ZAPを使ってみたかっただけとも言える)

実際にどんな攻撃ならやられてたの?的な話を書くと長くなるので今回はあえて端折りましたが、機会があったらまた記事にしたいと思います。

それではまた。